РЕЗОЛЮЦІЯ: Громадського обговорення навчальної програми статевого виховання

ЧОМУ ФОНД ОЛЕНИ ПІНЧУК І МОЗ УКРАЇНИ ПРОПАГУЮТЬ "СЕКСУАЛЬНІ УРОКИ"

ЕКЗИСТЕНЦІЙНО-ПСИХОЛОГІЧНІ ОСНОВИ ПОРУШЕННЯ СТАТЕВОЇ ІДЕНТИЧНОСТІ ПІДЛІТКІВ

Батьківський, громадянський рух в Україні закликає МОН зупинити тотальну сексуалізацію дітей і підлітків

Відкрите звернення Міністру освіти й науки України - Гриневич Лілії Михайлівні

Представництво українського жіноцтва в ООН: низький рівень культури спілкування в соціальних мережах

Гендерна антидискримінаційна експертиза може зробити нас моральними рабами

ЛІВИЙ МАРКСИЗМ У НОВИХ ПІДРУЧНИКАХ ДЛЯ ШКОЛЯРІВ

ВІДКРИТА ЗАЯВА на підтримку позиції Ганни Турчинової та права кожної людини на свободу думки, світогляду та вираження поглядів

- Гідрологія і Гідрометрія

- Господарське право

- Економіка будівництва

- Економіка природокористування

- Економічна теорія

- Земельне право

- Історія України

- Кримінально виконавче право

- Медична радіологія

- Методи аналізу

- Міжнародне приватне право

- Міжнародний маркетинг

- Основи екології

- Предмет Політологія

- Соціальне страхування

- Технічні засоби організації дорожнього руху

- Товарознавство продовольчих товарів

Тлумачний словник

Авто

Автоматизація

Архітектура

Астрономія

Аудит

Біологія

Будівництво

Бухгалтерія

Винахідництво

Виробництво

Військова справа

Генетика

Географія

Геологія

Господарство

Держава

Дім

Екологія

Економетрика

Економіка

Електроніка

Журналістика та ЗМІ

Зв'язок

Іноземні мови

Інформатика

Історія

Комп'ютери

Креслення

Кулінарія

Культура

Лексикологія

Література

Логіка

Маркетинг

Математика

Машинобудування

Медицина

Менеджмент

Метали і Зварювання

Механіка

Мистецтво

Музика

Населення

Освіта

Охорона безпеки життя

Охорона Праці

Педагогіка

Політика

Право

Програмування

Промисловість

Психологія

Радіо

Регилия

Соціологія

Спорт

Стандартизація

Технології

Торгівля

Туризм

Фізика

Фізіологія

Філософія

Фінанси

Хімія

Юриспунденкция

Типи фаєрволів

Тема 6. Засоби фільтрації трафіку

Література

1. Гончаров О.Н. Керівництво для вищого управлінського персоналу. М.: МП "Сувенір".

2. Грачов М.,Суперкадри. М.: Річ.

3.С.Теллин.Интранет і адаптивні інновації.JetINFO, # 21/22,JetInfosystems.

4.Steven L.Telleen. Intranet Organization: Strategies for Managing Change. Copyright (з).ip.com/Intranet.Org/

5.Елисеев У. Ладиженський Р. Введення у Интранет. Системи УправлінняБазами Даних, # 5-6/96.

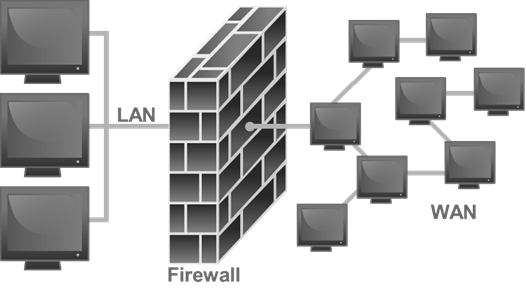

Міжмережевий екран або мережевий екран – комплекс апаратних чи програмних засобів, здійснює контроль і фільтрацію проходять через нього мережевих пакетів відповідно до заданих правил.

Основним завданням мережевого екрану є захист комп'ютерних мереж або окремих вузлів від несанкціонованого доступу. Також мережеві екрани часто називають фільтрами, так як їх основне завдання – не пропускати (фільтрувати) пакети, що не підходять під критерії, визначені в конфігурації.

Деякі мережеві екрани також дозволяють здійснювати трансляцію адрес – динамічну заміну внутрішньомережевих (сірих) адрес або портів на зовнішні, використовувані за межами ЛОМ.

Брандмауер (нім. Brandmauer) – запозичений з німецької мови термін, який є аналогом англійської firewall в його оригінальному значенні (стіна, яка розділяє суміжні будівлі, оберігаючи від поширення пожежі). Цікаво, що в області комп'ютерних технологій в німецькій мові вживається слово «Firewall».

Файрволл, файрвол, фаєрвол, фаєрвол – утворено транскрипцією англійського терміна firewall.

Рисунок 6.1 – Розташування мережевого екрану у мережі

Мережеві екрани поділяються на різні типи залежно від таких характеристик:

- чи забезпечує екран з'єднання між одним вузлом і мережею або між двома або більше різними мережами;

- на рівні яких мережевих протоколів відбувається контроль потоку даних;

- відслідковуються Чи стану активних сполук чи ні.

Залежно від охоплення контрольованих потоків даних мережеві екрани поділяються на:

- традиційний мережевий (або міжмережевий) екран - програма (або невід'ємна частина операційної системи) на шлюзі (сервері, передавальному трафік між мережами) або апаратне рішення, контролюючі вхідні і вихідні потоки даних між підключеними мережами.

- персональний мережевий екран - програма, встановлена на комп'ютері користувача і призначена для захисту від несанкціонованого доступу тільки цього комп'ютера.

Вироджений випадок – використання традиційного мережевого екрану сервером, для обмеження доступу до власних ресурсів.

Залежно від рівня, на якому відбувається контроль доступу, існує поділ на мережеві екрани, що працюють на:

- мережевому рівні, коли фільтрація відбувається на основі адрес відправника і одержувача пакетів, номерів портів транспортного рівня моделі OSI та статичних правил, заданих адміністратором;

- сеансовом рівні (також відомі як stateful) – відстежують сеанси між додатками, що не пропускають пакети порушують специфікації TCP/IP, часто використовуваних у зловмисних операціях – скануванні ресурсів, зломи через неправильні реалізації TCP/IP, обрив/уповільнення з'єднань, ін'єкція даних.

- рівні додатків, фільтрація на підставі аналізу даних програми, переданих всередині пакету. Такі типи екранів дозволяють блокувати передачу небажаної і потенційно небезпечної інформації на підставі політик і налаштувань.

Деякі рішення, зараховують до мережевих екранів рівня програми, являють собою проксі-сервери з деякими можливостями мережного екрана, реалізуючи прозорі проксі-сервери, зі спеціалізацією по протоколах. Можливості проксі-сервера і багатопротокольна спеціалізація роблять фільтрацію значно більш гнучкою, ніж на класичних мережевих екранах, але такі програми мають всі недоліки проксі-серверів (наприклад, анонімізації трафіку).

Залежно від відстеження активних сполук мережеві екрани бувають:

- stateless (проста фільтрація), які не відслідковують поточні з'єднання (наприклад, TCP), а фільтрують потік даних виключно на основі статичних правил;

- stateful, stateful packet inspection (SPI) (фільтрація з урахуванням контексту), з відстеженням поточних з'єднань і пропуском тільки таких пакетів, які задовольняють логіці і алгоритмам роботи відповідних протоколів і додатків. Такі типи мережевих екранів дозволяють ефективніше боротися з різними видами DoS-атак і уразливими деяких мережевих протоколів. Крім того, вони забезпечують функціонування таких протоколів, як H.323, SIP, FTP і т. п., які використовують складні схеми передачі даних між адресатами, погано піддаються опису статичними правилами, і, найчастіше, несумісних зі стандартними, stateless мережевими екранами.

Типові можливостей:

- фільтрація доступу до свідомо незахищеним службам;

- перешкоджання отриманню закритої інформації з захищеної підмережі, а також впровадженню в захищену підмережа помилкових даних за допомогою вразливих служб;

- контроль доступу до вузлів мережі;

- може реєструвати всі спроби доступу як ззовні, так і з внутрішньої мережі, що дозволяє вести облік використання доступу до Інтернету окремими вузлами мережі;

- регламентування порядку доступу до мережі;

- сповіщення про підозрілу діяльність, спробах зондування або атаки на вузли мережі або сам екран.

Внаслідок захисних обмежень можуть бути заблоковані деякі необхідні користувачеві служби, такі як Telnet, FTP, SMB, NFS, і так далі. Тому настройка файрволу вимагає участі спеціаліста з мережевої безпеки. В іншому випадку шкода від неправильного конфігурування може перевищити користь.

Також слід зазначити, що використання файрволу збільшує час відгуку і знижує пропускну здатність, оскільки фільтрація відбувається не миттєво.

Міжмережевий екран сам по собі не панацея від усіх загроз для мережі. Зокрема, він:

- не захищає вузли мережі від проникнення через «люки» (англ. back doors) або уразливості ПЗ;

- не забезпечує захист від багатьох внутрішніх загроз, в першу чергу - витоку даних;

- не захищає від завантаження користувачами шкідливих програм, в тому числі вірусів.

Для вирішення останніх двох проблем використовуються відповідні додаткові кошти, зокрема, антивіруси. Зазвичай вони підключаються до файрвол і пропускають через себе відповідну частину мережевого трафіку, працюючи як прозорий для інших мережевих вузлів проксі, або ж отримують з файрволу копію всіх даних, що пересилаються. Однак такий аналіз вимагає значних апаратних ресурсів, тому зазвичай проводиться на кожному вузлі мережі самостійно.

Проект «Золотий щит» (англ. The Golden Shield Project) неофіційна назва – «Великий китайський файрвол» (англ. Great Firewall of China – гра слів, похідне від англ. Great Wall of China – Велика китайська стіна) – система фільтрації вмісту Інтернету в КНР. Розробка проекту була розпочата в 1998 році, а в 2003 році він введений в експлуатацію по всій країні. «Щит» являє собою систему серверів на інтернет-каналі між провайдерами та міжнародними мережами передачі інформації, яка фільтрує інформацію.

Ряд західних компаній виконують вимоги китайської влади про обмеження доступу до інформації. За даними організації «Репортери без кордонів», китайська версія пошукової системи Yahoo! в результатах пошуку не показує певну інформацію.

Сайт Вікіпедії також неодноразово блокувався на території КНР. Причина блокування обумовлена, зокрема, описом подій в Китаї травня-червня 1989 року.

Також системою блокуються сайти низки релігійних і філософських течій, зокрема, трансгуманістіческіх.

| <== попередня сторінка | | | наступна сторінка ==> |

| Встановлення і налаштування демона DHCP | | | Багатофункціональні фільтри трафіку в FreeBSD |

|

Не знайшли потрібну інформацію? Скористайтесь пошуком google: |

© studopedia.com.ua При використанні або копіюванні матеріалів пряме посилання на сайт обов'язкове. |