- Гідрологія і Гідрометрія

- Господарське право

- Економіка будівництва

- Економіка природокористування

- Економічна теорія

- Земельне право

- Історія України

- Кримінально виконавче право

- Медична радіологія

- Методи аналізу

- Міжнародне приватне право

- Міжнародний маркетинг

- Основи екології

- Предмет Політологія

- Соціальне страхування

- Технічні засоби організації дорожнього руху

- Товарознавство продовольчих товарів

Тлумачний словник

Авто

Автоматизація

Архітектура

Астрономія

Аудит

Біологія

Будівництво

Бухгалтерія

Винахідництво

Виробництво

Військова справа

Генетика

Географія

Геологія

Господарство

Держава

Дім

Екологія

Економетрика

Економіка

Електроніка

Журналістика та ЗМІ

Зв'язок

Іноземні мови

Інформатика

Історія

Комп'ютери

Креслення

Кулінарія

Культура

Лексикологія

Література

Логіка

Маркетинг

Математика

Машинобудування

Медицина

Менеджмент

Метали і Зварювання

Механіка

Мистецтво

Музика

Населення

Освіта

Охорона безпеки життя

Охорона Праці

Педагогіка

Політика

Право

Програмування

Промисловість

Психологія

Радіо

Регилия

Соціологія

Спорт

Стандартизація

Технології

Торгівля

Туризм

Фізика

Фізіологія

Філософія

Фінанси

Хімія

Юриспунденкция

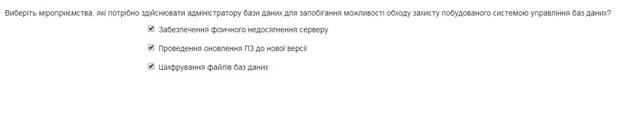

Обхід системи захисту

До носіїв, на яких записані дані, можна отримати доступ в обхід системи захисту. Якщо отримати доступ до файлів операційної системи, які містять дані з бази, то можна прочитати вміст цих файлів, оскільки фірми-розробники переважної більшості СУБД створюють формати зберігання даних такими, що вони є доступними широкому колу користувачів і додатків. Більше того, той, хто отримав доступ до файлів бази, може змінити їхній вміст або навіть видалити їх.

Найефективнішими засобами боротьби з такою загрозою є використання методів криптографії, тобто шифрування інформації. Коли дані записані в базі у зашифрованому вигляді, тоді той, хто отримав доступ до них в обхід системи захисту, стикається з проблемою дешифрування. В ідеальному випадку метод шифрування має бути таким, щоб витрати на дешифрування перевищували виграш від володіння інформацією або щоб час дешифрування перевищував час, протягом якого дані розглядаються як секретні.

У системах розподілених баз даних, коли інформація пересилається каналами зв'язку, небезпечними є різні форми перехоплення даних, що передаються. Єдиним контрзаходом, який дає змогу запобігти подібним перехопленням, є шифрування даних перед їхнім передаванням каналами зв'язку.

Підсумок

Отже, пройшовши цей урок ви повинні запам’ятати:

Система захисту — це сукупність заходів, що вживаються в системі баз даних для гарантування необхідного рівня безпеки.

У сучасних СУБД підтримується один з двох найбільш розповсюджений методів забезпечення захисту даних: вибірковий чиобов'язковий.

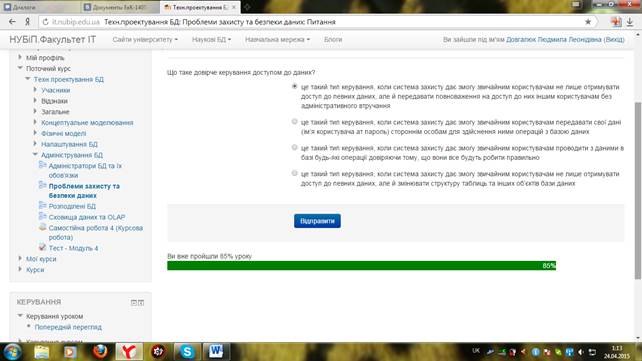

Вибірковий метод захисту передбачає, що користувачі мають різні права (привілеї, повноваження) доступу до різних або одних тих самих об'єктів бази даних.

Обов'язковий метод захисту передбачає, що кожному об'єкту бази даних надається певний рівень секретності, а кожному користувачу — певний рівень допуску. Доступ до об'єкта даних є лише в тих користувачів, які мають відповідний для цих даних рівень допуску.

Безпека даних може гарантуватися такими механізмами:

· реєстрація користувачів.

· керування правами доступу.

· ідентифікація та підтвердження автентичності всіх користувачів або додатків, що отримують доступ до бази даних.

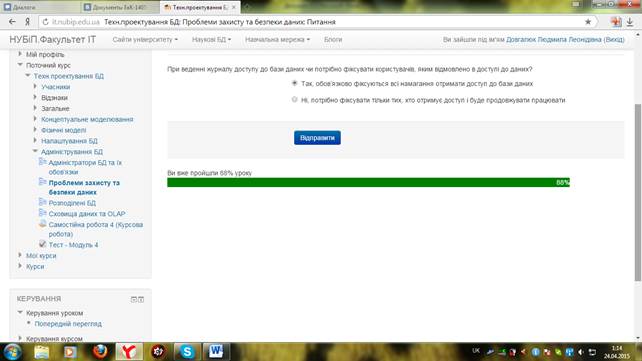

· автоматичне ведення журналів доступу до даних.

· шифрування даних на зовнішніх носіях.

Реєстрація користувачів у системі необхідна для коректного керування доступом. Керування доступом може бути довірче йадміністративне

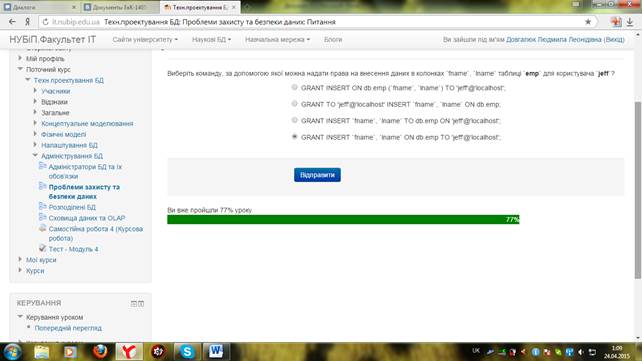

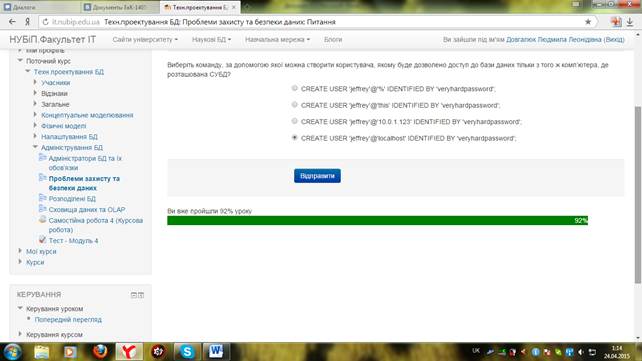

Створення користувача відбувається командою CREATE USER. Після створення користувача йому необхідно надати повноваження. Надання повноважень користувачу здійснюється командою GRANT. Віднімання прав виконується командою REVOKE.

Наступні питання дозволять вам закріпити отримані знання >>>...

| <== попередня сторінка | | | наступна сторінка ==> |

| Ведення журналів доступу | | |

|

Не знайшли потрібну інформацію? Скористайтесь пошуком google: |

© studopedia.com.ua При використанні або копіюванні матеріалів пряме посилання на сайт обов'язкове. |